Torna alla pagina di Elementi di sicurezza e privatezza

:: Pretty Good Privacy - PGP ::

Il PGP è un software, ideato da Philip Zimmermann nel 1991, di crittografia per la posta elettronica e la protezione di file di uso personale. Questo software dunque è stato creato con lo scopo finale di proteggere la posta elettronica da eventuali attacchi.

Esso è basato sull'utilizzo di tecniche crittografiche e funziona nel seguente modo:

Come detto prima il PGP fa uso di tecniche crittografiche, più in specifico egli è basato su crittografia simmetrica e asimmetrica.

Una prima differenza dei due metodoti è che nella crittografia simmetrica si crittano i dati, mentre nella crittografia asimmetrica si tende a crittare le chiavi (questa tecnica è più lenta della prima). In genere si fa uso di algoritmi che utilizzano tecniche di crittografia simmetrica combinate con le tecniche di crittografia asimmetrica.

Ogni utente dunque dispone di:

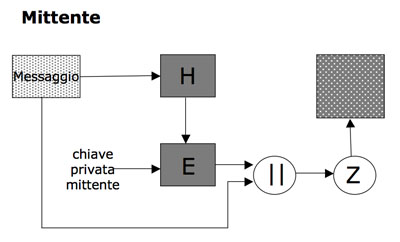

In questo sistema di autenticazione quello che vogliamo garantire è l'autenticità del messaggio. Per prima cosa si applica una funzione di hash sul messaggio (blocco H), in secondo luogo avviene l'invio del messaggio, in chiaro, con in aggiunta la chiave (crittata) privata del mittente. In questo modo garantisco l'autenticità perchè combino l'impronta del messaggio con l'impronta della chiave privata del mittente.

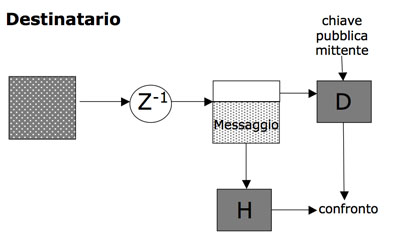

A lato destinatario scompatto il messaggio e se la funzione di hash (legata al messaggio scompattato) mi coincide con la chave pubblica del mittente allora il messaggio che ho ricevuto è autentico.

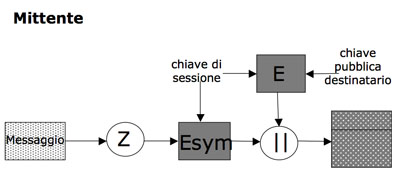

Per quanto riguarda il lato mittente devo compattare il messaggio da spedire, in secondo luogo critto tale compattazione con la chiave di sessione. Una volta finite queste operazioni devo inviare la chiave di sessione crittata con la chiave pubblica del destinatario. Nessuno, per ora, può leggere il messaggio in quanto non è possibile decrittare una chiave di sessione.

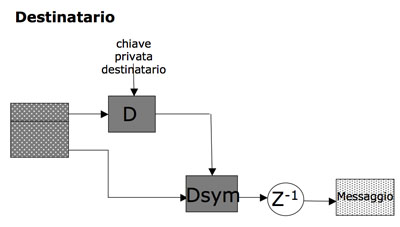

A lato destinatario invece si decritta il messaggio con la chiave privata del destinatario combinata con la chiave di sessione e posso leggere il messaggio.

N.B.:Interpretazione della figura nelle slide della prof. per niente esaustiva.

Manca la parte su combinata di Segretezza e Autenticazione per mancanza di appunti